Claude Code 源码“泄露”后,社区到底在吵什么?

2026 年 3 月 31 日,Claude Code 因 npm 包附带 source map 引发“源码泄露”讨论。本文梳理时间线、Hacker News 与 X 上的主要观点,以及这件事真正暴露了什么。

Claude Code 源码“泄露”后,社区到底在吵什么?

2026 年 3 月 31 日,关于 Claude Code 源码泄露 的讨论突然在 X 和 Hacker News 爆开。起因并不复杂:有人发现 Anthropic 发布到 npm 的 Claude Code 包里附带了 source map,于是原始 TypeScript 源码、内部提示词、功能开关和一些未公开特性,很快就被顺着 map 文件翻了出来。

第一眼看,这当然很像一条标准的“AI 大厂翻车”新闻。但如果只把它当成一次“源码被人看到了”的八卦,其实会低估这件事的分量。因为这次暴露出来的,不只是代码本身,而是 AI 工具公司的发布流程、产品路线图、内部防御思路,以及用户对 agent 工具的真实不安。

真正让人好奇的,也不是“代码能不能被镜像出来”这么简单,而是社区为什么会对一份 CLI 工具源码表现出这么高的兴奋度。答案很直接:大家想看的,从来不只是实现细节,而是 Anthropic 到底在产品里藏了什么、准备往哪里走,以及它如何看待用户、开源社区和竞争对手。

时间线:这件事今天是怎么发酵起来的?

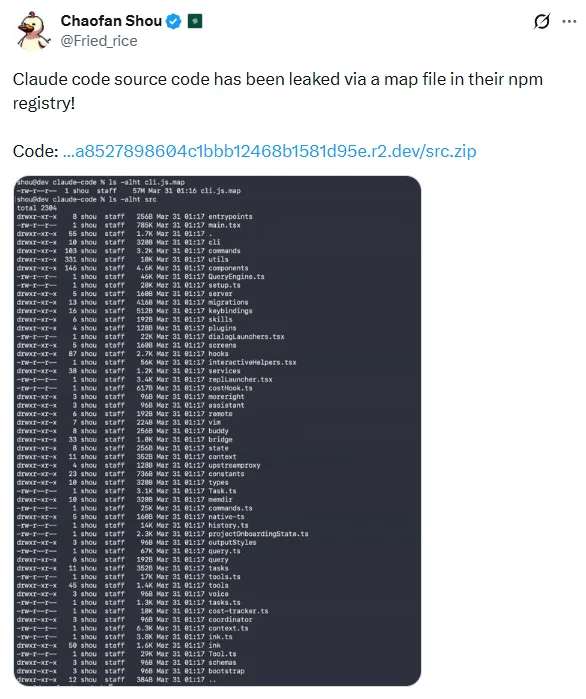

根据 XCancel 抓取到的公开时间线,Chaofan Shou(@Fried_rice)在 2026 年 3 月 31 日 08:23 UTC 发帖称,Claude Code 的源码因为 npm 包里包含 source map 而被公开获取,并附上了一个 src.zip 链接。

随后几个小时里,讨论迅速分成了两条线:

第一条线是“验证真假”。不少开发者的第一反应不是兴奋,而是确认:这到底是完整源码、可读 source map,还是只是一些调试符号?很快,GitHub 上出现了多个非官方镜像仓库,其中一个 README 明确写到,代码是从 npm 包 @anthropic-ai/claude-code 的 cli.js.map 中提取出来的,并指向了当时被讨论的 v2.1.88 版本。

第二条线是“挖彩蛋”。一旦可读源码被整理出来,讨论重点就不再是“有没有泄露”,而是“到底还能翻出什么”。社区开始用 Claude Code、grep 和肉眼一起翻仓库,找内部功能开关、系统提示词和未发布特性。Hacker News 讨论里被反复提到的内容包括:

- 未发布的

assistant mode,代号 kairos - 一个被称作 Buddy System 的伴生物/ASCII 宠物式功能

- 所谓 Undercover mode,用于在开源贡献时去掉 Anthropic 内部痕迹

- 与 anti-distillation 相关的隐藏配置,疑似通过“假工具定义”污染抓包者采集的数据

截至我查看时,这条 Hacker News 讨论已经冲到首页,拿到数百个点赞和两百多条评论。到了这个阶段,事情已经不再是“有人发现一个包带了 map 文件”那么简单,而是变成了一次公开围观:大家借着这次事故,重新评估 Claude Code 到底是什么,以及 Anthropic 到底在藏什么。

先讲清楚:这不是模型权重泄露

这是今天讨论里最容易被标题带偏的一点。

Hacker News 里有不少人专门追问:泄露的到底是不是 Claude / Opus 的模型权重?答案是否定的。当前被讨论的内容,本质上是 Claude Code 这个 CLI/agent harness 的实现细节,也就是那个运行在终端里、负责拼 prompt、调用工具、管理会话和工作流的外层产品壳。

这意味着两件事:

- Anthropic 的模型能力并没有因为这件事直接失守;

- 真正被暴露的价值,不在参数,而在产品操作层。

也正因为如此,很多评论都指向了同一个判断:这次事故最尴尬的地方,不是“别人终于能抄 Claude 了”,而是 Anthropic 的内部 prompt、功能 flags、实验性路线图和一些策略性机制被公开围观了。

如果你最近也在关注 Anthropic 与模型蒸馏、能力复制的讨论,这一点会尤其有意思。我们前面写过的 Anthropic 点名“蒸馏攻击”后,社区为何吵翻了? 讨论的是模型输出如何被别人拿去学;而今天这件事更像是反过来说明,连 agent 外壳本身的工程细节,也已经变成高价值情报。

社区评论主要分成哪几派?

Hacker News 和 X 上的反应看起来很散,但顺下来其实很清楚,核心大致集中在四类。

1. 工程事故派:这不像黑客入侵,更像发布流程翻车

X 上最常见的反应其实不是安全分析,而是调侃。很多人都在说,真正让人震惊的不是“源码能被看到”,而是 一家卖 AI 编程工具的头部公司,居然会把 source map 一起发到 npm。

这种观点背后的情绪很简单:

- 这不是什么高难度攻击链;

- 更像 CI/CD 或打包配置里的低级失误;

- 事故之所以传播这么快,是因为它和 Anthropic 一直强调的工程可靠性形成了强反差。

这也是为什么不少评论开始把这件事和“vibe coding”联系在一起。这样的说法未必公平,但传播力很强,因为叙事太顺了:连帮别人写代码的工具,自己的发布流程都没守住。

2. 路线图泄露派:真正值钱的是隐藏功能,不是 CLI 本身

另一批人对“代码质量好不好”并不太关心,他们更在意的是,从源码里到底能看出什么产品方向。

HN 里最典型的观点是:Claude Code 本身未必有什么神秘“黑科技”,真正重要的是它暴露了 Anthropic 正在试验什么。比如:

- 他们在考虑怎样把 agent 模式进一步产品化;

- 他们如何处理开源贡献中的“AI 伪装成人类”问题;

- 他们是否已经在产品层集成了反蒸馏机制;

- 他们内部对 companion、assistant、review 等功能的组织方式是什么。

这类信息的价值,不在于你今天就能 fork 出一个更强的 Claude Code,而在于 竞争对手、研究者和用户都能更早看到 Anthropic 的思考方向。

3. 隐私与伦理派:Undercover mode 和 prompt 记录让人不舒服

如果说“source map 事故”更多引来的是嘲笑,那么真正让部分开发者不舒服的,是他们从代码里读到的一些行为假设。

Hacker News 中有两类相关讨论尤其密集:

- 一类是关于 负面情绪 / 脏话 regex 检测,一些用户据此推测 Claude Code 会记录用户 prompt 中的挫败情绪,用于反馈或内部分析;

- 另一类是关于 Undercover mode,因为从社区转引出的提示内容看,这个模式不仅仅是删除内部标记,还带有“写得像正常人类开发者”那种明显会引发伦理争议的意图。

这里需要谨慎一点:我们目前看到的是社区对提取代码和 prompt 片段的解读,不等于 Anthropic 官方完整解释。但就舆论层面来说,情绪已经被点燃了,因为它碰到了用户最敏感的两个点:

- 我的交互数据到底被怎么分析?

- AI 生成内容是否应该主动伪装成人类创作?

如果你最近在看 agent 工具的安全与可信问题,也可以顺手对照 OpenClaw 的安全风险与加固指南 这类话题。越来越多争议都在说明一件事:大家担心的已经不只是模型会不会错,而是工具在替你行动时,会不会替你“表演”。

4. 去神秘化派:Claude Code 的护城河从来不是这层壳

也有一批评论相对冷静,甚至有点泼冷水的意思。

他们的核心观点是:别把这件事想得太夸张。Claude Code 再怎么热门,本质上也还是一个终端 agent 外壳。真正决定体验上限的,依然是底层模型、工具调用质量、系统服务和产品迭代速度,而不是某个 CLI 仓库本身。

这类看法有两个潜台词:

- 代码被看到,不代表你就复制出了 Claude 的能力;

- 但闭源 agent 工具的神秘感,确实会因此明显下降。

换句话说,这次事件更像一次 “去神秘化”:它让大家发现,很多 AI agent 产品外层并不是什么不可思议的秘密机器,而是普通但复杂的软件工程,再加上 prompt、工具编排和大量运营判断。

我觉得这件事真正暴露了什么?

如果只看热搜标题,这会被写成一次“Anthropic 源码泄露”。但更准确的说法可能是:

Anthropic 因发布产物处理失误,把 Claude Code 的一部分内部实现和产品意图提前暴露给了整个技术社区。

比起“有没有泄露”这个表层问题,我更在意的是这件事背后暴露出来的三层现实。

1. Source map 现在就是产品攻击面的一部分

在传统前端世界里,source map 泄露通常被当成配置疏忽;但在 AI agent 产品里,source map 可能直接暴露:

- 系统提示词

- 内部 feature flags

- 风控和遥测逻辑

- 未发布功能代号

- 产品策略假设

也就是说,构建产物本身已经是“情报面”。这对所有做 agent、浏览器插件、IDE 插件和 CLI 的团队,都是很直接的警告。

2. 今天最脆弱的不是模型,而是产品壳与流程

这次没有泄露模型权重,也没有让 Claude 立刻失去竞争力。但它说明了另一件事:在模型公司走向产品公司的过程中,最容易出事故的往往不是训练本身,而是看起来更“普通”的那层软件交付链。

Anthropic 过去一年在 Claude Code 上的声量很高,社区自然会把它当作前沿 agent 产品的样板。所以这次翻车才会被放大,因为它打在了一个很现实的位置上:

你卖的是开发者工作流,开发者就会用工程质量标准反过来审视你。

3. 闭源 CLI 的神秘感会越来越难维持

这次讨论还有一个被很多人顺手点破的事实:现在越来越多 agent CLI 都已经开源,或者至少把产品外壳开得差不多了。相比之下,继续把终端代理壳做成神秘黑箱,收益其实越来越低,反而更容易在出事故时承受额外的舆论反噬。

所以我对这件事的最终判断是:它更像一次品牌层面的去魅,而不是技术层面的毁灭性泄露。

Anthropic 真正需要修复的,不只是一个 npm 打包问题,而是开发者对它的一个印象裂缝:原来最先进的 AI 编程工具团队,内部也一样会犯那种“所有工程师看了都头皮一紧”的错误。

总结

如果要把今天的 Claude Code 事件压缩成一句话,大概就是:

泄露的不是 Claude 的“大脑”,而是 Anthropic 的“操作台”。

所以社区才会一边嘲笑,一边认真翻代码,一边又对隐藏功能和提示词感到不安。因为这件事让大家看到,AI 编程工具的竞争已经不只是模型分数竞赛,而是进入了另一个更现实的阶段:

- 谁的发布流程更稳

- 谁的产品行为更透明

- 谁能在自动化和可信之间找到平衡

接下来最值得看的,不是有没有更多人把这份代码镜像到 GitHub,而是 Anthropic 会不会正面解释这些内部机制,以及它如何重新建立开发者对 Claude Code 的工程信任。

相关资源

来源声明

本文来自 merchmindai.net。分享或转载本文时,请注明出处,并附上原文链接。

原文链接:https://merchmindai.net/blog/zh/post/claude-code-source-map-leak-timeline-reactions